Tor は、匿名で Web を閲覧する最も簡単な方法の 1 つです。しかし、「a」という単語を言ったので、その横に大きなアスタリスクを付ける必要があります。Tor を使用してオンライン活動を隠すには、多くの注意事項が伴うからです。 Tor が何をするのか、誰が使用するのか、そして最も重要なことに、Tor が何をするのかを見てみましょう。しませんオンラインで非表示にしたい場合はそうしてください。

Tor の仕組み

Tor は The Onion Router (したがってロゴ) の略で、当初はアメリカ海軍と開発した世界規模のサーバー ネットワークで、人々が匿名でインターネットを閲覧できるようにしていました。現在は、オンライン プライバシー ツールの研究開発を主な目的とする非営利団体です。

Tor ネットワークは、トラフィックを暗号化し、ネットワーク内のさまざまな Tor リレー間でトラフィックを移動することにより、身元を偽装します。ソフトウェアエンジニアのロバート・ヒートン素晴らしい要約があるこれにより(理論上)匿名性がどのように保たれるかについて説明します。

通常の Web ブラウザを使用して Web サイトにアクセスすると、コンピュータは Web サイトのサーバーと直接 TCP 接続を確立します。あなたのインターネット接続 (またはサーバーの接続) を監視している人は誰でも、あなたの IP パケット ヘッダーを簡単に検査して、あなたとサーバーの両方の IP アドレスを発見し、あなたが相互に通信していると推測することができます。あなたとサーバーが暗号化された HTTPS を使用して通信している限り、スヌーパーはメッセージの実際の内容を読み取ることはできません。しかし、人物 X がよく知っているように、通信相手が誰であるかを知るだけで、敵が必要とする情報がすべてになる場合もあります。

対照的に、Tor ブラウザを使用して Web サイトにアクセスする場合、コンピュータが Web サイトのサーバーと直接通信することはありません。代わりに、Tor ブラウザは 3 つの Tor ノードのランダムなセットを通る曲がりくねったパスを構築し、この回線を介してデータを送信します。ブラウザはまず、回線内の最初の (またはガード) ノードにデータを送信します。ガード ノードはデータを 2 番目 (または中間) のノードに送信します。中間ノードはデータを 3 番目 (または出口) ノードに送信し、最後に出口ノードがデータを Web サイトのサーバーに送信します。サーバーは応答を出口ノードに送り返します。出口ノードは、回線の残りの部分を介して応答をユーザーに伝播します。

Tor にアクセスするには、次のファイルをダウンロードするだけです。Torブラウザ。これを起動すると、ブラウザで行うすべての操作が Tor ネットワークを経由します。ほとんどの場合、設定を調整する必要はありません。それはちょうどうまくいきます。とはいえ、データは多くのリレーを経由するため、Tor でのエクスペリエンスは通常のインターネット ブラウジングよりも遅くなる可能性があります。

Torの利点

Tor は、インターネット活動を広告主、ISP、Web サイトの手から守りたい人にとって便利です。これには、自国の検閲規制を回避している人、自分の IP アドレスを隠そうとしている人、または自分のブラウジング習慣が自分に関連付けられたくない人が含まれます。

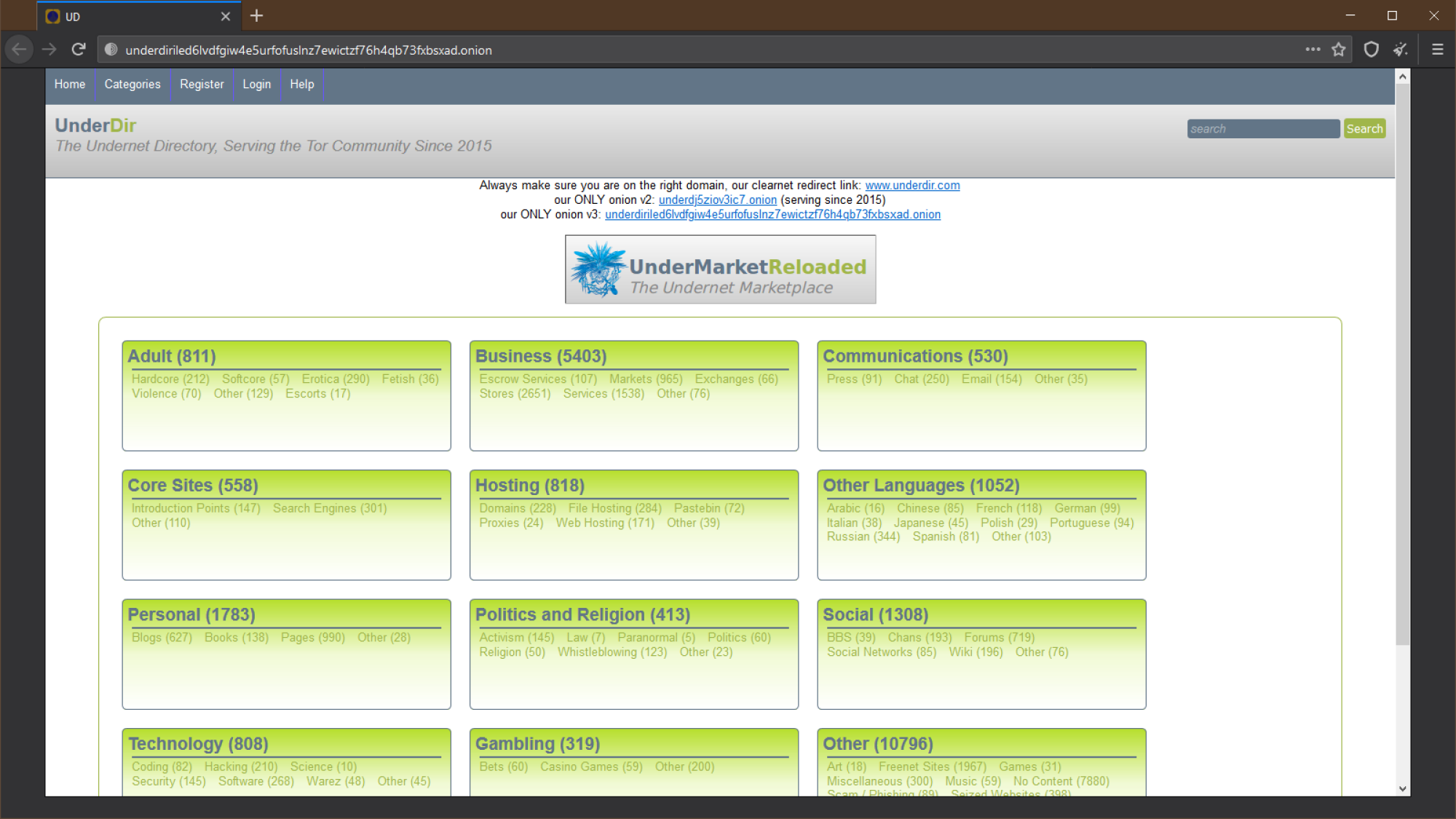

Tor ネットワークは Web サイトをホストすることもできますのみアクセスできるもの他の Tor ユーザーによるものです。言い換えれば、あなたは今、ダークウェブの世界、つまり、かわいい動物、買うべきもの、トリビアの答えを検索するために使用する通常のクローラーによってインデックスが作成されていないサイトに入ったことになります。あなたはできるすべてを見つける無料の教科書からダークウェブ上の麻薬に至るまで、さらに悪いことに、これらのサイトにアクセスできる特別な URL を知っている限り。慎重に歩きましょう。

クレジット: デビッド・マーフィー

Tor がやらないこと

Tor は、紙の上では完璧に聞こえます。オンラインで秘密の生活を送るために使用できる、無料で簡単なシステムです。しかし、それは程遠いです。セキュリティを放棄する方法はたくさんありますそしてTor を使用している場合は匿名性が保たれます。たとえば、Naked Security の次のシナリオを考えてみましょう。ポール・ダックリン:

Tor の出口ノードは、入口ガードと中間リレー (頻繁に変更される) の匿名化効果のおかげで、ユーザーがどこにいるかを知ることはできませんが、出口ノードであるため、最終的な復号化されたトラフィックとその最終的な宛先を確認できます。これにより、Tor のミックスアンドミステリー暗号化の最終層が取り除かれます。

[...]

言い換えれば、Tor を使用して非 HTTPS (暗号化されていない) Web ページを参照すると、トラフィックを処理する Tor 出口ノードが送信 Web リクエストを覗き見して変更するだけでなく、返される応答を台無しにする可能性があります。 。

Tor はそれを隠すのに役立つかもしれないが、あなたの最初のリクエストを行ったコンピューターが、たとえば、怪しげなインターネット フォーラムにアクセスしてあらゆる種類の恐ろしいことを実行したとしても、その Web サイトでアカウントを作成しても、何も役に立ちません。そして、そのアカウントが違法行為、支払い、現実世界のアドレスに関連付けられている場合、そのサイトにアクセスするためにどのようなブラウザや匿名化技術を使用したかはあまり関係ありません。あまり隠れることはないでしょう結局。

それだけではありません。通常の Web ブラウザを使用する方法の多くは、Tor 上であなたの ID を吐き出すこともできます。あるいは、少なくとも、専用の組織があなたが誰であるかをより簡単に把握できるように十分なパンくずリストを残すこともできます。 Tor プロジェクトとして説明します:

Tor ブラウザは、Flash、RealPlayer、Quicktime などのブラウザ プラグインをブロックします。これらは操作されて IP アドレスが公開される可能性があります。同様に、Tor ブラウザに追加のアドオンやプラグインをインストールすることはお勧めしません。これらは Tor をバイパスしたり、匿名性やプライバシーを損なう可能性があるからです。

さらに:

Tor ブラウザは、外部アプリケーションによって処理されるドキュメントを自動的に開く前に警告を表示します。この警告を無視しないでください。 Tor 経由でドキュメント (Tor ブラウザに組み込まれている PDF ビューアを使用しない限り、特に DOC および PDF ファイル) をダウンロードする場合は、十分に注意する必要があります。これらのドキュメントには、ドキュメントを開くアプリケーションによって Tor の外部でダウンロードされるインターネット リソースが含まれている可能性があるためです。これにより、Tor 以外の IP アドレスが明らかになります。 Tor 経由でダウンロードしたファイルを操作する必要がある場合は、切断されたコンピュータを使用するか、dangerzone を使用して開くことができる安全な PDF ファイルを作成することを強くお勧めします。ただし、いかなる状況でも BitTorrent と Tor を一緒に使用するのは安全ではありません。

そして、ある組織があなたが誰であるかを突き止めようと決意し、そこに到達するためにマルウェアを提供しようとする場合、あなたが Tor を使用しているという単純な事実だけでは、彼らを阻止することはできません。あTor をテーマにした FBI 胸像2013 年に Motherboard が報告したように、これがどのように機能するかを示しています。

今年の夏にFBIが大規模な児童ポルノ摘発を行ったことも、連邦捜査局がTorにいかに簡単に侵入できるかについて、プライバシー擁護派からの疑念を引き起こした。の

FBIは匿名ネットワークのクラッキングに成功した

「地球上で最大の児童ポルノ推進者」と呼ばれるものを特定するために、ブラウザにマルウェアを注入することによって。その過程で、マルウェアは数百人のユーザーの IP アドレスを明らかにしました。

それで、Torを使用する必要がありますか?

あなたが猫の GIF を見たり Facebook を閲覧したりする平均的なユーザーであれば、おそらく政府があなたの活動をスパイしているのではないかと心配する必要はありません。 Tor は接続を遅くするだけです。そうする必要がある可能性が高くなります安全なあなたのインターネットではなく匿名化するそれは、言う、公衆Wi-Fiを使用しているとき。その場合、HTTPS をサポートするすべてのサイトで HTTPS を使用していることを確認する必要があります。VPN外出時にすべてのトラフィックを暗号化します。

VPN を持っていない場合は、Tor を使用したほうが良いでしょうが、サービス (特に金融サービス) へのサインインには Tor を使用しません。非常に重要な出口ノードを含め、リレー内のさまざまなノードを誰が制御しているのかはまだわかりません。私はむしろ、単一ソース VPN 経由の接続を信頼したいと考えています (理論的には、データはまだ別のエンティティを通過していることになりますが)。

言い換えれば、そうしないと本当に匿名である必要があります。Tor について心配する必要はありません。

また、大きなファイルをダウンロードしていて、ダウンロードしている内容を他人に見られたくないため、匿名を維持したい場合 (たとえば、BitTorrent 上で)Tor は良い解決策ではありません。理由もなく他の人のトラフィックを遅らせるような愚か者にはならないでください。同様に重要なのは、あなたです実際にはまったく匿名ではない可能性があります。この場合、必要になるのは、代わりにVPN。

Tor は単なる「無料 VPN」ではないことを忘れないでください。どちらもオンラインである種の匿名性を確保するのに役立ちますが、アプローチは大きく異なります。

この記事のオリジナルは、Thorin Klosowski によって 2014 年 2 月に公開されました。 2020 年 12 月に David Murphy によって更新され、Tor に関する新しい情報が追加され、追加のソースが引用され、ハイパーリンクが更新され、画像が更新されました。新しい詳細を追加して 22 年 3 月 4 日に更新されました。